Plus de 300 serveurs malveillants ont été mis hors ligne, annonce Europol

-

Plus de 300 serveurs ont été mis hors ligne, plus de 3 millions d’euros en cryptomonnaies ont été saisis” et 20 mandats d’arrêt ont été délivrés lors d’une vaste opération internationale contre des logiciels malveillants jouant un rôle majeur dans le déploiement de rançongiciels, ont annoncé jeudi Europol et Eurojust.

Des liens avec la Russie

Les mandats d’arrêt visent en grande majorité des ressortissants russes, ont indiqué les autorités en Allemagne, où l’opération internationale, qui s’est déroulée cette semaine, s’est notamment concentrée.

Environ 50 des serveurs mis hors service se trouvaient dans ce pays, qui a notamment ouvert des enquêtes pour suspicion d’extorsion en bande organisée et pour appartenance à une organisation criminelle à l’étranger.

“Sur cette base, les autorités allemandes ont pu obtenir conjointement des mandats d’arrêt internationaux contre 20 acteurs, en grande majorité des ressortissants russes, et lancer les mesures de recherche correspondantes”, ont déclaré le parquet général de Francfort en charge de la lutte contre la cybercriminalité et l’Office fédéral de police criminelle.

-

Les services russes piratent 10.000 caméras de surveillance pour suivre à la trace l’aide à l’Ukraine

Les services de renseignement britanniques et de différents pays alliés sonnent l’alarme: une unité spécialisée russe mène des campagnes massives de piratage sur des installations occidentales. En particulier les caméras de surveillance le long des voies de communication, routes et chemins de fer, qui acheminent l’aide à l’Ukraine.

La maîtrise russe de la guerre informatique est connue depuis longtemps, avec des unités spéciales de pirates informatiques capables de s’en prendre aux infrastructures numériques de tout un pays. Mais selon le National Cyber Security Centre (NCSC) du Royaume-Uni, le GRU, le service russe de renseignements militaires, peut littéralement ouvrir des yeux un peu partout.

Les Britanniques ont identifié l’unité 26165, également connue sous les noms d’APT 28 et de Fancy Bear, et qui se serait lancée dans une grande entreprise de piratage des caméras de surveillance.

10.000 caméras de surveillance piratées

“En plus de cibler les entités logistiques, les acteurs de l’unité 26165 ont probablement utilisé l’accès à des caméras privées dans des endroits clés, comme près des postes frontières, des installations militaires et des gares ferroviaires, pour suivre le mouvement des matériels en Ukraine”, détaille la note du NCSC.

Environ 10.000 caméras auraient ainsi pu servir au renseignement russe, dont 80 % en Ukraine et 10 % en Roumanie. Mais d’autres pays ont également été victimes de ces piratages, comme la Hongrie (2,8 %) et la Slovaquie (1,7 %), détaille The Guardian. Dans certains cas, ce sont les caméras de sécurité routière placées aux carrefours qui ont été hackées par les Russes.

Ceux-ci parviennent ainsi à suivre à la trace les livraisons en route vers l’Ukraine, puis le front. Le piratage aurait permis d’obtenir un “instantané” des images prises par les caméras ciblées.

Mails piégés et caméras piratées

Ce n’est d’ailleurs pas la seule tâche confiée à l’unité Fancy Bear, ajoutent les services britanniques. Elle lance des campagnes d’hameçonnage à grande échelle afin d’obtenir des identifiants permettant de pénétrer les défenses informatiques d’institutions et d’entreprises, et ce, depuis au moins 2022.

Ces mails étaient soignés: rédigés généralement dans la langue du destinataire, ils abordaient des sujets professionnels crédibles. D’autres utilisaient du contenu pornographique. Ils étaient généralement envoyés depuis des comptes compromis ou des comptes webmail gratuits.

Et les deux campagnes sont liées, alerte Paul Chichester, directeur des opérations du NCSC. Les services russes tentent ainsi recueillir des informations sensibles sur l’aide militaire, comme les horaires des trains et les manifestes d’expédition. “Cette campagne malveillante menée par les services de renseignement militaire russes présente un risque sérieux pour les organisations ciblées, notamment celles qui participent à l’acheminement de l’aide à l’Ukraine”, insiste Chichester.

-

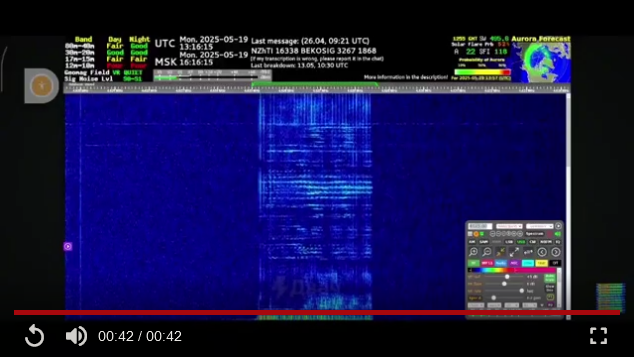

Une mystérieuse “radio de l’apocalypse” russe se met à diffuser d’étranges signaux

La mystérieuse station de radio russe UVB-76 s’est remise à émettre d’étranges signaux, juste après la conversation téléphonique entre le président américain Donald Trump et son homologue russe Vladimir Poutine.

Environ 45 minutes avant le début de la conversation entre Trump et Poutine, une activité inhabituelle a été constatée sur la station de radio.

Une série de noms et de chiffres furent soudainement prononcés, en russe, par une voix masculine. D’abord deux fois “Nikolai, Zhenya, Tatiana, Ivan” puis “89905”. S’en est suivi une nouvelle série de noms : “Boris, Leonid, Yelena, Fyodor, Olga, Pavel, Uljana, Fyodor” et de numéros : “40 97 55 73”.

L’émetteur à ondes courtes est actif depuis le milieu des années 1970. Il émet un bourdonnement continu, parfois interrompu par des messages cryptiques en russe, tels que des noms, des chiffres et des mots étrangers. On peut même occasionnellement entendre des sons bien étranges, comme des pas traînants, les cris d’une femme ou des fragments du Lac des cygnes de Tchaïkovski.

Code d’identification

Chaque message est précédé d’un code d’identification, composé des premières lettres d’une série de noms ou de mots. Au départ, il s’agissait d’“UVB-76”, vraisemblablement le code d’identification du destinataire prévu. Depuis 2020, il s’agit souvent de “NZhTI” (“Nikolai, Zhenya, Tatiana, Ivan”), comme ce fut le cas lors de la dernière transmission.

On pense qu’il s’agit d’une station de l’armée russe. Mais personne ne sait réellement ce que signifient ces messages.

Les théories les plus folles circulent à son sujet. Certains pensent qu’il s’agit d’une “radio de l’apocalypse” capable de déclencher une attaque nucléaire. D’autres y voient un moyen pour l’armée russe de transmettre des messages secrets. Quoi qu’il en soit, la station est devenue beaucoup plus active après la chute de l’ex-Union soviétique. Et a également connu une importante reprise d’activités juste avant l’invasion russe de l’Ukraine.

À noter: il y a également eu une activité inhabituelle sur la radio lors d’un précédent appel téléphonique entre Trump et Poutine, en février de cette année. Plus d’une vingtaine de messages courts ont été diffusés en une journée.

Le professeur David Stupples de l’Université de Londres, expert en guerre électronique, avait déjà déclaré que l’UVB-76 pourrait être un outil mis au point par les Russes pour une utilisation qui ne dépend ni des satellites ni d’Internet. Le signal couvre l’ensemble du territoire russe et serait crucial, par exemple, dans un scénario où les communications par satellite échoueraient, comme en cas de guerre nucléaire.

Selon lui, la raison pour laquelle la Russie occupe la fréquence sans arrêt est simple: “Si vous ne continuez pas à émettre, quelqu’un d’autre peut détourner la fréquence.”

Un foldingue qui joue aux devinettes ?